Phishing, Spear-Phishing und Social Engineering

Blog| 25. März 2022 | Lesezeit: 4 Minuten

Cyberkriminalität ist leider ein omnipräsentes Thema. Die gängige Meinung, Hacker würden vor allem Schwachstellen in IT-Systemen ausnutzen, um ihr Unwesen zu treiben, ist nur bedingt richtig.

Das konkrete Eindringen durch «Löcher» in Systemen ist und bleibt zwar eine grosse Bedrohung. Am Anfang vieler erfolgreicher Hacks steht aber meist Phishing - und bei gezielten Angriffen sogenanntes Spear-Phishing.

Phishing – ein Netz auswerfen

Phishing ist eine Hacking-Technik, die das digitale Äquivalent zum Auswerfen eines Fischernetzes darstellt. Warum es «Phishing» und nicht «Fishing» heisst, ist umstritten. Es könnte ein Kunstwort, zusammengesetzt aus «Password Harvesting» (engl. für Passwörter ernten) und fishing (engl. für fischen) sein. Oder vielleicht ist es ganz einfach der Originalität der Hacker-Pioniere geschuldet, die als «Phreaks» bekannt waren und die gerne «ph» statt «f» verwendeten.

Was bedeutet Phishing genau?

Konkret bedeutet Phishing das Versenden von E-Mails, die Benutzer dazu verleiten sollen, auf eine URL zu klicken, die zu einem Webformular auf einer Website führt, die eine bekannte Marke (z. B. Microsoft) vortäuscht. Der Zweck: persönliche Informationen wie Anmeldedaten in einem gefälschten Anmeldeformular zu sammeln.

Typische Phishing-E-Mails beginnen etwa mit «Ihr Konto ist gesperrt», «Bitte aktualisieren Sie Ihr Passwort» oder «Bitte aktualisieren Sie Ihre Bankdaten». Das Erkennen von Phishing-Mails ist oft nicht ganz einfach.

Vorsicht vor gefälschten Webformularen

Häufig sind die gefälschten Webformulare kaum vom Original zu unterscheiden. Die Webadresse selbst kann jedoch einen Hinweis darauf geben, was sich hinter der Maske verbirgt. Eine Phishing-URL, die vorgibt, von iWay zu stammen, könnte beispielsweise auf eine Website mit dem Domänennamen "www.iwaiy.com" leiten. Häufig werden also Webadressen verwendet, die sich in der Schreibweise ähneln und bei denen man den Unterschied nur bei genauem Hinsehen bemerkt.

Missbrauch von Anmeldedaten

Phishing wird auch häufig eingesetzt, um Anmeldedaten für Cloud-Anwendungen wie etwa Microsoft 365 zu stehlen. Ein Phisher sendet eine E-Mail mit der Aufforderung an den Benutzer, sich bei seinem Konto anzumelden, um den Zugriff auf die Plattform wiederherzustellen, eine freigegebene Datei abzurufen oder seine Kontodaten zu aktualisieren.

Klickt der Empfänger der E-Mail auf die URL, die zu einer vorgeblichen Microsoft-Website führt, ist das Unglück passiert: Seine Anmeldedaten werden abgefangen und der «Phisher» kann jetzt in aller Seelenruhe auf das echte Konto zugreifen und dort sein Unwesen treiben – Daten absaugen, verändern und missbrauchen.

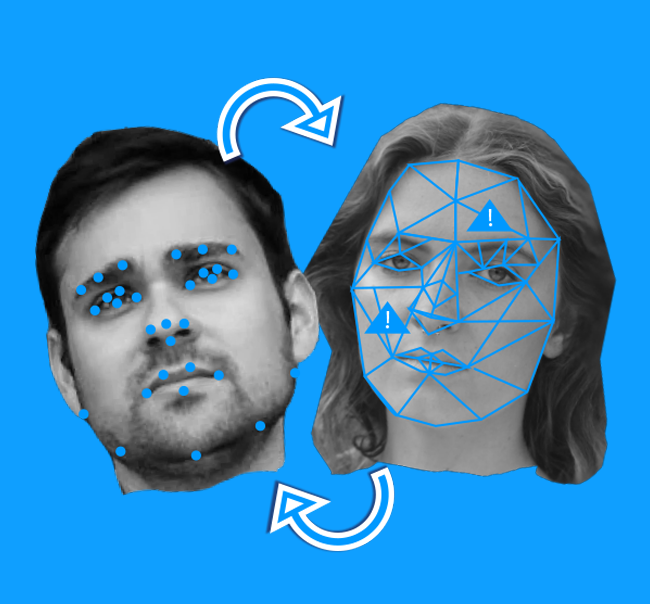

Spear-Phishing – mit dem Speer fischen

Phishing-Kampagnen zielen nicht konkret auf einzelne Opfer ab, sondern werden an Hunderte, manchmal Tausende von Empfängern gesendet. Spear-Phishing (von spear, engl. für Speer) hingegen ist gezielt auf einzelne Personen oder Unternehmen ausgerichtet. Ein Spear-Phishing-Angreifer ist nämlich auf etwas ganz Bestimmtes aus.

Wie Betrüger das Vertrauen erschleichen

Eine gängige Methode ist die Kompromittierung von Geschäfts-E-Mails. Zum Beispiel gibt sich der Bösewicht als leitender Angestellter aus, um Zahlungsüberweisungen (an betrügerische Unternehmen) oder Änderungen von Direktüberweisungen zu veranlassen oder an andere Informationen zu gelangen.

Um auf überzeugende Weise in Kontakt zu treten, wendet der Angreifer besonders ausgeklügelte, gezielte Social-Engineering-Methoden an: Mit zwischenmenschlicher Beeinflussung werden ganz bestimmte Personen zu Verhaltensweisen bewogen. Der Angreifer gibt sich zum Beispiel als dem Empfänger der E-Mail persönlich bekannte Personen aus, also etwa als Geschäftskollege oder Geschäftspartner. Die Hintergrundinformationen dafür können teilweise leicht im Internet und insbesondere in sozialen Medien recherchiert werden oder aus Datenpannen stammen.

Realistisches Spear-Phishing-Szenario

Man stelle sich das folgende, durchaus realistische Spear-Phishing-Szenario vor: Hans arbeitet in einem Unternehmen mit Felix Muster als CEO. Der Angreifer erstellt ein E-Mail-Konto unter dem Namen felixmuster23@gmail.com. Während der echte Felix im Urlaub ist (ist bei vielen auf Social Media ersichtlich), schickt der falsche Felix eine E-Mail, in der es heisst: «Hans… Ich bin in den Ferien, aber ich brauche eine Überweisung von 100’000 Franken an einen Auftragnehmer in China für unser Projekt. Bitte kümmere dich sofort darum. Hier sind die Kontoinformationen für die Überweisung.»

Wenn Hans nicht genau aufpasst, kann es sein, dass er die Überweisung ausführt. Dies ist eine Form der Kompromittierung von Geschäfts-E-Mails, die häufiger vorkommt, als man vielleicht vermutet. Denn selbst Personen, die speziell geschult werden, eben genau so etwas nicht zu tun, können nervös werden, wenn der CEO sie zu etwas drängt. In ihren Augen handelt es sich schliesslich um den Chef und nicht um irgendeinen einen Fremden.

Was ist Social Engineering?

Unter Social Engineering versteht man ganz allgemein die Beeinflussung von Personen zu bestimmten Verhaltensweisen. Bei Phishing werden wahllos sehr viele, bei Spear Phishing ganz gezielt einzelne Personen hinters Licht geführt.

Solche betrügerischen Verhaltensweisen waren aber schon vor dem Durchbruch von E-Mail und Internet in der breiten Bevölkerung gang und gäbe: Bösewichte gaben sich bereits in den Achtzigerjahren des 20. Jahrhunderts mit Telefonanrufen bei Unternehmen als Techniker aus und ergaunerten so vertrauliche Informationen oder Zugangsdaten – meistens unter dem Vorwand, man müsse noch wichtige Arbeiten im Betrieb zu Ende bringen.

Die Informationen stammten schon damals aus öffentlich zugänglichen Quellen, etwa Organigrammen von Geschäftsberichten, um dann der Person bei Nichtbefolgung zu drohen, ihren Chef stören zu müssen (wer will das schon?). Bekannt sind auch so simple Methoden wie Dumpster Diving, bei dem durch Durchwühlen von Abfallsäcken nach Informationen gesucht wird (zum Beispiel aus weggeworfenen Briefen oder Notizzetteln), mit denen das Vertrauen des Opfers gewonnen werden kann.

Sie möchten keine Beiträge mehr verpassen? Dann abonnieren Sie unseren monatlichen Newsletter!

Was kann man dagegen tun? E-Mails kritisch prüfen!

Zu Hause und am Arbeitsplatz bietet die beste Abwehr von Phishing-Attacken deshalb ständige Wachsamkeit und insbesondere das kritische Prüfen aller E-Mails. Beachtet man folgende Regeln, ist man schon ein gutes Stück sicherer.

- Zeit nehmen für den 3-Sekunden-Sicherheits-Check des Bundesamtes für Sicherheit (D) in der Informationstechnik: Absender, Betreff und Anhang vor dem Anklicken prüfen.

- Immer sehr misstrauisch sein, auch unter Stress.

- Bei E-Mails von externen Kontakten, aber ebenso so von Kollegen und Kolleginnen sowie der Führungsebene vorsichtig sein, da Urheber von Phishing seriöse Absender immer besser nachahmen. Besonders wenn zu einem ungewöhnlichen Handeln aufgefordert wird, ist es ratsam, vorsichtig zu sein und beim «Absender» nachzufragen.

- Niemals Links oder Attachments unbekannter oder verdächtiger Absender öffnen.

- Nicht auf E-Mails antworten, in denen zur Kontaktaufnahme oder der Preisgabe persönlicher Daten aufgefordert wird. Im Zweifelsfall beim Absender nachfragen.

- Besonders vorsichtig sollte man sein mit allen E-Mails, die sich auf aktuelle Krisen beziehen.

- Vermeintliche E-Mails von Postdiensten (die Post, DPD, etc.) oder Zollbehörden sind fast immer Phishing-Mails.

Henry Salzmann ist CISO und seit 2018 bei iWay. Der diplomierte Elektroingenieur begeistert sich für WLAN, TV, Telefonie und Sicherheit. Seine Steckenpferde sind Smart Home, Amateurfunk und Making.