Warum offene und öffentliche WLAN gefährlich sind

Blog| 6. Februar 2024 | Lesezeit: 4 Minuten

WLAN ist ein fester Bestandteil unseres Alltags. Doch oft sind wir uns nicht bewusst, welche Tücken dahinter lauern können. Wo die Gefahren von offenen und öffentlichen WLAN liegen und wie Sie sich schützen können.

Drahtlose lokale Netze, kurz WLAN, erfreuen sich grosser Beliebtheit. Kein Wunder, sind sie doch äusserst praktisch und für die Verwendung mobiler Geräte wie Smartphones, Tablets oder auch vieler IoT-Anwendungen nicht mehr wegzudenken. Doch wie steht es um die Sicherheit solcher Netze und was sollte man bei der Einrichtung und dem Gebrauch von WLAN beachten?

Was ist an einem offenen WLAN gefährlich?

Oft hört man, dass ein offenes WLAN, also ein Netz ohne Verschlüsselung, nicht so schlimm sei. Schliesslich ermögliche man so im schlimmsten Fall einem Fremden den Zugang über das eigene Netz ins Internet. Um es klar zu sagen: Falscher kann man nicht liegen. Ein offenes WLAN ist unter allen Umständen ein absolutes «No-Go».

Denn einerseits ermöglicht man so einem ungebetenen Gast illegale und kriminelle Aktivitäten. Für diese kann der Inhaber des Internetanschlusses zu Rechenschaft gezogen oder in eine unangenehme polizeiliche Untersuchung verwickelt werden. Im schlimmsten Fall kann das eine Hausdurchsuchung mit Sicherstellung aller Geräte bedeuten.

Andererseits befindet sich ein Angreifer durch den WLAN-Zugang bei den meisten privaten Haushalten bereits im lokalen Netz hinter der Firewall. So kann er in aller Ruhe versuchen, die im Netz befindlichen Geräte zu hacken.

WLAN-Router mit mindestens WPA2

Daher sollten Sie bei jedem WLAN-Router oder Access Point immer die Verschlüsselung aktivieren und dabei den neuesten und stärksten Standard wählen. Heute bedeutet das nach Möglichkeit WPA3, mindestens aber WPA2.

Alle älteren Standards wie WEP und WPA gelten nicht nur als unsicher, sie sind es auch. WEP-Netzwerke zum Beispiel können auch von Laien innert wenigen Minuten geknackt werden. Im Internet gibt es unzählige Anleitungen dazu. Hat man noch Geräte, die nicht mindestens WPA2 unterstützen, gibt es leider nur eine Lösung: ausser Betrieb nehmen und fachgerecht entsorgen.

WPA3 ist ein neuer Standard, der 2018 verabschiedet wurde. Ältere Geräte unterstützen diesen Standard oft noch nicht. Der Einsatz von WPA2/WPA3 Transitional ist in solchen Fällen allerdings noch akzeptabel. Dabei handelt es sich um einen gemischten Modus, der WPA3 Personal mit Geräten verwendet, die dieses Protokoll unterstützen, während ältere Geräte stattdessen WPA2 Personal (AES) verwenden können.

Sicherheitstipps für Ihr eigenes WLAN

- Verwenden Sie auf jeden Fall wie oben beschrieben eine Verschlüsselung, mindestens WPA2, besser ist WPA3.

- Verwenden Sie hingegen folgende Sicherheitsprotokolle nicht mehr: WPA/WPA2-Mischmodi, WPA Personal, WEP, WEP Open, WEP Shared, WEP Transitional Security Network, TKIP.

- Wählen Sie für Ihr WLAN ein langes und kompliziertes Passwort. Die maximale Passwortlänge bei WPA2 beträgt 63 Zeichen. Das sollten Sie ausnutzen. Und verwenden Sie nie dasselbe Passwort für verschiedene Dienste.

- Halten Sie Ihr WLAN-Passwort geheim. Für Gäste können Sie einen WLAN-Gastzugang einrichten.

- Ändern Sie den voreingestellten Namen des WLAN-Netzwerkes (SSID). So können Angreifer nicht von vornherein auf den Typ des Routers schliessen. Vermeiden Sie dabei Namen wie «Wi-Fi von Hans». Denn damit können Hacker leicht herausfinden, wessen WLAN es ist, was wiederum Social-Engineering-Angriffe erleichtert.

- Aktualisieren Sie die Firmware des Routers oder Access Points regelmässig. Falls Sie leihweise einen Router von iWay haben, müssen Sie nichts tun: Wir machen die Updates für Sie.

- Hacker lieben WPS (Wireless Protected Setup): Es ist zwar sehr praktisch, sollte aber ausgeschaltet werden, wenn man es nicht benötigt.

- Erlauben Sie anhand der MAC-Adresse nur bekannten Geräten Zugang zu Ihrem Netz. Das ist zwar für gute Hacker kein grosses Hindernis, erhöht aber deren Aufwand.

- Wählen Sie eine gute, aber nicht zu gute WLAN-Abdeckung. Platzieren Sie WLAN-Router und Access Points so, dass alle Räume gut versorgt sind, aber nicht darüber hinaus. Ausserhalb seiner Reichweite kann das WLAN nämlich nicht gehackt werden.

Sie möchten keine Beiträge mehr verpassen? Dann abonnieren Sie unseren monatlichen Newsletter!

Was ist an öffentlichen WLAN gefährlich?

Aber nicht nur zu Hause, auch unterwegs lauern Gefahren. Denn wir erwarten heute von Hotels, Restaurants oder Cafés einen kostenlosen WLAN-Zugang. Solche öffentlichen WLAN haben jedoch ihre Tücken.

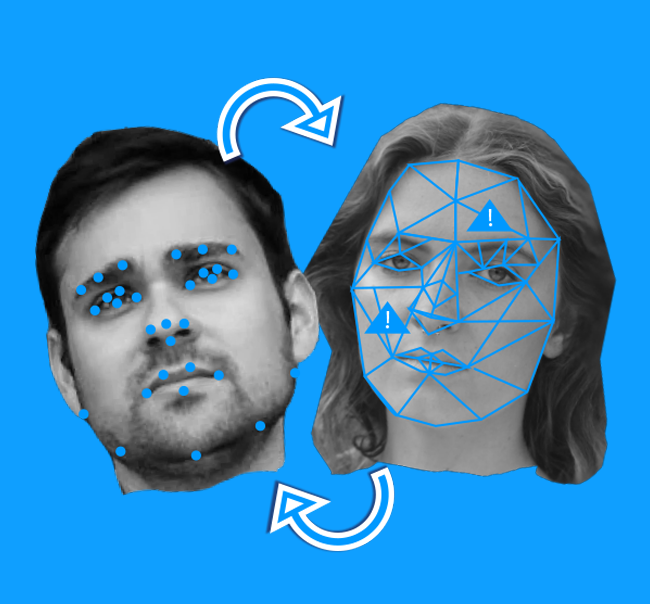

Man in the Middle Attack

Ein Angreifer kann bei einem öffentlichen WLAN einen Fake Access Point mit einer SSID erstellen, die auf ein Geschäft hinweist oder verlockend gratis wirkt (z. B. CoffeeShopFreeWifi).

Bei der Verbindung gelangen ahnungslose Kundinnen und Kunden dann auf eine scheinbare Anmeldeseite des Geschäfts. Dort müssen sie die Nutzungsbedingen akzeptieren und dabei auch persönliche Angaben wie eine E-Mail-Adresse eingeben. Nun schaltet sich der Rogue Access Point in den Datenverkehr ein und kann den gesamten Verkehr der Person problemlos und unbemerkt ausspionieren.

Das nennt sich eine «Man in the Middle Attack». Denn der Angreifer steht zwischen den Kommunikationspartnern und kann von dieser Position aus die Kommunikation beobachten und manipulieren.

Evil Twin

Eine Variante davon ist der «Evil Twin»-Angriff (böser Zwilling). Dabei wird ein legitimes WLAN inklusive der Anmeldeseite imitiert. Ein solcher Evil Twin Access Point kann sehr aufwendig gestaltet sein. Letztendlich resultiert daraus wieder ein «Man in the Middle», der den Datenverkehr überwacht und auch – etwa auf gefälschte Bankwebsites – umleiten kann.

Deshalb sollten Sie beim Nutzen von öffentlichen WLAN und generell unbekannten Zugängen sehr vorsichtig sein. Sie können das Risiko mindern, indem Sie ein VPN (Virtuelles privates Netz) verwenden oder nur sichere Websites (https, Zertifikat kontrollieren) besuchen. Generell sollten Sie über öffentliche WLAN keine sensiblen Daten austauschen. Denn ein gehacktes E-Mail- oder Social-Media-Konto ist oft der Anfang allen Übels.

Sicherheitstipps für öffentliche WLAN

- Meiden Sie öffentliche WLAN wenn möglich.

- Nutzen Sie einen persönlichen Hotspot oder ein VPN, wenn Sie die Möglichkeit haben.

- Nutzen Sie keine unbekannten «Gratis-WLAN» oder «FreeWifi». Speziell gefährlich sind Flughäfen.

- Seien Sie vorsichtig und tauschen Sie keine sensiblen Daten aus, wenn Sie dennoch in einem öffentlichen WLAN unterwegs sind.

Henry Salzmann ist CISO und seit 2018 bei iWay. Der diplomierte Elektroingenieur begeistert sich für WLAN, TV, Telefonie und Sicherheit. Seine Steckenpferde sind Smart Home, Amateurfunk und Making.